تجهیزات سیسکو با سرورهای HP چه طور در یک شبکه کار می کنند؟

تجهیزات سیسکو با سرورهای HP چه طور در یک شبکه کار می کنند؟

تجهیزات سیسکو و سرور های HP معمولا در یک شبکه به شکل یکپارچه با هم کار می کنند و هر کدام نقش خاصی در زیرساخت شبکه ایفا می کنند . در اینجا نحوه کار این تجهیزات با هم توضیح داده شده است :

اتصال سرورها به شبکه از طریق سوئیچ های سیسکو

1- اتصال فیزیکی

سرورهای HP به سوئیچ های سیسکو از طریق کابل های اترنت متصل می شوند . این اتصال می تواند در سطوح مختلف سرعت مانند 1Gbps یا 10Gbps بسته به نیاز شبکه باشد .

2- پیکربندیVLAN

با استفاده از سوئیچ های سیسکو، می توانید VLANها را برای جداسازی ترافیک شبکه بین سرورهای مختلف یا بخش های مختلف شبکه پیکربندی کنید . این کار به بهینه سازی ترافیک شبکه و افزایش امنیت کمک می کند.

مدیریت ترافیک و پهنای باند

1- QoS(Quality of Service)

سوئیچ ها و روترهای سیسکو می توانند از QoS برای اولویت بندی ترافیک شبکه استفاده کنند . برای مثال، ترافیک های حساس به تأخیر مانند ترافیک VoIP یا داده های

حساس را می توان اولویت بالاتری داد .

2- Load Balancing

اگرچندین سرور HPدارید که یک سرویس مشابه ارائه میدهند،میتوانید از Load Balancing برای توزیع ترافیک شبکه بین سرورها استفاده کنیدتا عملکرد بهینه و کاهش بار بر روی یک سرور خاص داشته باشید.

امنیت شبکه

1- فایروال های سیسکو

میتوانید از فایروال های سیسکو برای حفاظت از سرور های HPو سایردستگاه های شبکه در برابر تهدیدات خارجی استفاده کنید.

2- Access Control Lists(ACLs)

این لیست ها میتوانند برای کنترل دسترسی به منابع شبکه از طریق پیکربندی سوئیچ ها و روتر های سیسکو استفاده شوند.

اتصال به شبکه ذخیره سازی

1- Fibre Channel یا iSCSI

سرور های HP میتوانند از طریق سوئیچ های سیسکو به شبکه های ذخیره سازی متصل شوند.این اتصال میتواند از طریق پروتکل های iSCSI یا Fibre Channel انجام شود که سیسکو نیز از آن ها پشتیبانی میکند.

2- Nexus Switches

برای شبکه های ذخیره سازی پیشرفته تر،سوئیچ های سیسکو Nexus میتوانند برای مدیریت ترافیک شبکه های ذخیره سازی استفاده شوند.

یکپارچگی مدیریت و نظارت

1- Cisco UCS Manager اگر از سرور های HP در کنار Cisco UCS(Unified Computing System) استفاده میکنید،Cisco UCS Manager به شما این امکان را میدهد تا به طور متمرکز مدیریت و نظارت بر تجهیزات شبکه،ذخیره سازی و محاسباتی را انجام دهید. 2- Cisco UCS Manager این ابزار مدیریت سرور های HP میتواند با ابزارهای مدیریتی سیسکو یکپارچه شود تا امکان مدیریت یکپارچه سرور ها و تجهیزات شبکه فراهم شود.

مجازی سازی و مدیریت زیر ساخت

1- VMware یا Hyper-V اگر از پلتفرم های مجازی سازی مانند VMware یا Hyper-V استفاده میکنید،سرور های HP و سوئیچ های سیسکو به راحتی میتوانند دریک محیط مجازی یکپارچه شوند. این ترکیب به بهینه سازی منابع و مدیریت بهتر زیرساخت کمک میکند.

برای محافظت از شبکه و سرورهایHP چه طور میتوان عمل کرد؟

برای محافظت از شبکه و سرور هایHP،میتوانید از چندین روش و تکنولوژی استفاده کنید تا اطمینان حاصل کنید که زیر ساخت شبکه ای شما در برابر تهدیدات مختلف ایمن است.در ادامه به برخی از مهم ترین اقدامات امنیتی که میتوانید انجام دهید اشاره میکنم:

فایروال ها وACLها

1- فایروال های سیسکو

از فایروال های سیسکو برای کنترل ترافیک ورودی و خروجی شبکه استفاده

کنید . این فایروال ها می توانند ترافیک مخرب را شناسایی و مسدود کنند و از دسترسی غیرمجاز به سرورهای HP جلوگیری کنند.

2- Access Control Lists(ACLs)

از ACLها بر روی روترها و سوئیچ های سیسکو استفاده کنید تا دسترسی به شبکه و منابع سرورهای HP را محدود کنید . با پیکربندی دقیق ACLها، میتوانید تعیین کنید که کدام دستگاه ها و کاربران به کدام بخش های شبکه دسترسی دارند.

احراز هویت و کنترل دسترسی

1- (AD (Directory Active و LDAP

برای احراز هویت کاربران و مدیریت دسترسی ها از Active Directory یا LDAP استفاده کنید . این سیستم ها به شما امکان می دهند که به صورت مرکزی

دسترسی کاربران به منابع شبکه و سرورها را مدیریت کنید.

2- (MFA (Authentication Factor-M

از MFA برای تقویت امنیت ورود به سرورهای HP و دستگاه های شبکه استفاده کنید . این روش نیاز به استفاده از دو یا چند روش تأیید هویت (مانند رمز عبور و یک کد یکبار مصرف) دارد.

پیکربندی صحیح سرور های HP

1- HP Integrated Lights-Out(iLO)

از iLO برای مدیریت از راه دور سرورهای HP استفاده کنید . مطمئن شوید که این ابزار به درستی پیکربندی شده و دسترسی به آن محدود به افراد مجاز است.

2- به روز رسانی نرم افزارها

همیشه سیستم عامل سرورها و نرم افزارهای نصب شده روی سرورهای

HP را به روز نگه دارید . به روزرسانی ها معمولا شامل اصلاحات امنیتی مهمی هستند.

رمزنگاری داده ها

1– Encryption( رمزنگاری)

برای محافظت از داده های حساس، از رمزنگاری ارتباطات شبکه ای بین سرورهای HP و دیگر دستگاه ها استفاده کنید . این شامل استفاده از پروتکل هایی مانند SSL/TLS برای ترافیک وب و VPN برای ارتباطات از راه دور است.

2- Encryption Disk

در صورتی که اطلاعات حساس روی دیسک های سرورها ذخیره می شود، از

رمزنگاری دیسک استفاده کنید تا در صورت دسترسی غیرمجاز به سخت افزار، داده ها قابل خواندن نباشند.

مانیتورینگ و نظارت مداوم

سیستم های SIEM (Security Information and Event Management)

از یک سیستم SIEM استفاده کنید تا لاگ های شبکه و سرورهای HP را به طور مداوم بررسی کرده و به تهدیدات بالقوه به سرعت واکنش نشان دهید.

2- Network Monitoring

از ابزارهای مانیتورینگ شبکه مانند Prime Cisco یا SolarWinds استفاده کنید تا فعالیت های غیرعادی در شبکه را شناسایی و بررسی کنید.

تقسیم بندی شبکه و استفاده از VLANها

1- VLAN(Virtual LAN)

از VLANها برای جداسازی ترافیک شبکه در بخش های مختلف استفاده کنید . این کار می تواند به کاهش دامنه حملات کمک کند، زیرا ترافیک غیرمجاز به سادگی نمی تواند از یک VLAN به VLAN دیگر منتقل شود.

2- Network Segmentation

شبکه را به بخش های کوچکتر تقسیم کنید تا در صورت نفوذ به یکی از بخش ها، آسیب به کل شبکه کاهش یابد.

آموزش و آگاهی سازی کاربران

1- آموزش امنیت سایبری کاربران و کارکنان شبکه را در مورد امنیت سایبری آموزش دهید. به آن ها نحوه شناسایی ایمیل های فیشینگ، استفاده از رمزهای عبور قوی و رفتارهای امن آنلاین را آموزش دهید.

پشتیبان گیری منظم

1- آموزش امنیت سایبری کاربران و کارکنان شبکه را در مورد امنیت سایبری آموزش دهید اطمینان حاصل کنید که از داده های سرورهای HP به طور منظم پشتیبان تهیه می شود . این پشتیبان ها باید به صورت ایمن ذخیره شوند و به طور منظم تست شوند تا در صورت نیاز به بازیابی، قابل اعتماد باشند.

در این مدل شبكه ها چه طور می توان مدیریت و نظارت یكپارچه داشت ؟

برای مديريت و نظارت يكپارچه بر شبكه و سرورهای HP، میتوانيد از ابزارها و روشهای مختلفی استفاده كنيد كه به شما امكان میدهند تمامی تجهيزات و سرويسهای خود را به صورت متمركز مديريت و مانيتور كنيد. در اينجا چند روش و ابزار موثر برای دستيابی به اين هدف آورده شده است:

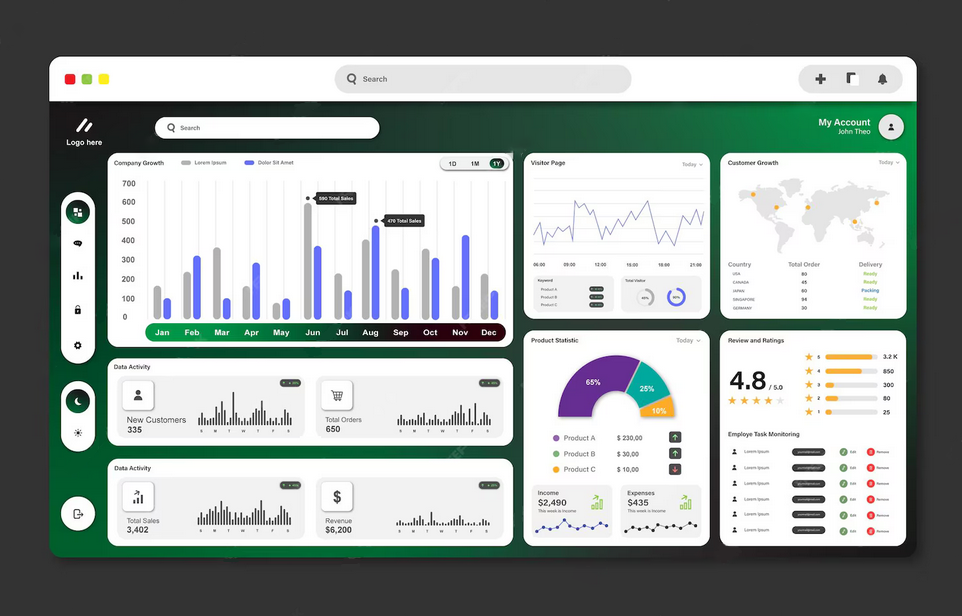

استفاده از نرم افزارهای مديريت متمركز

1- Cisco Prime Infrastructure

اين نرم افزار از سيسكو به شما امكان میدهد تا شبكه های سيمی و بیسيم خود را به صورت متمركز مديريت كنيد. با استفاده از اين ابزار میتوانيد تنظيمات شبكه، به روزرسانی های نرم افزاری و مانيتورينگ عملكرد شبكه را از يك رابط واحد انجام دهيد.

2- HP OneView

این ابزار مدیریت یکپارچهای برای سرور های HP،ذخیره سازی و شبکه ارائه میدهد.HP OneView به شما این امکان را میدهد که وضعیت سلامت تجهیزات،پیکربندی و عملیات روزانه را در یک داشبورد متمرکز مشاهده و مدیریت کنید.

استفاده از سیستم های SIEM (Security Information and Event Management)

1- Splunk یا IBM QRadar

اين ابزارها به شما این امکان را میدهند تا لاگ ها و رویداد های امنیتی را از سراسر شبکه و سرور های خود جمع آوری و تجزیه و تحلیل کنید.سیستم های SIEM میتوانند هشدارهای امنیتی را به شما ارئه دهند و از تهدیدات به صورت بلادرنگ اطلاع رسانی کنند.

2- ArcSight

این ابزار نیز یکی دیگر از راهکارهای SIEM است که می تواند به شناسایی تهدیدات و واکنش به آن ها کمک کند و یک دیدگاه جامع از امنیت شبکه و سرورها ارائه دهد.

مانیتورینگ شبکه و سرورها

1- SolarWinds Network Performance Monitor(NPM)

این ابزار به شما امکان می دهد تا وضعیت عملکرد شبکه و تجهیزات خود را مانیتور کنید . SolarWinds NPM می تواند به شما اطلاعات دقیقی درباره وضعیت شبکه، بار ترافیک، و مشکلات احتمالی ارائه دهد.

2- Nagios یا Zabbix

این ابزارهای مانیتورینگ منبع باز، به شما امکان می دهند تا تمامی سرورها،

تجهیزات شبکه، و سرویس های خود را در یک محیط متمرکز مانیتور کنید . این ابزارها قابل سفارشی سازی هستند و می توانند به نیازهای خاص شما تنظیم شوند.

مجازی سازی و مدیریت زیرساخت ها

مدیریت دسترسی و احراز هویت

داشبوردهای یکپارچه مدیریت

اتوماسیون مدیریت

بهبودهای کنسول مدیریتی HPE StoreEasy

در این مدل شبکه ها چه طور می توان امنیت شبکه را فراهم نمود؟

برای تأمین امنیت شبکه در مدلی که تجهیزات سیسکو و سرورهای HP به صورت یکپارچه مدیریت و نظارت می شوند، باید مجموعه ای از اقدامات و راهکارهای امنیتی را به کار گرفت . در ادامه، به توضیح این اقدامات پرداخته شده است :

-

استفاده از فایروال ها و کنترل دسترسی ها (ACLها )

1- فایروال های سیسکو فایروال های سیسکو می توانند ترافیک شبکه را فیلتر کنند و دسترسی های غیرمجاز به سرورهای HP و دیگر منابع شبکه را مسدود کنند . استفاده از فایروال ها به عنوان خط اول دفاعی بسیار مؤثر است.

2- Access Control Lists(ACLs) در سوئیچ ها و روترهای سیسکو، از ACLها برای محدود کردن دسترسی به منابع حساس استفاده کنید .با استفاده از ACLها می توان ترافیک ورودی و خروجی را بر اساس IP، پروتکل یا پورت فیلتر کرد. -

پیکربندی صحیح VLANها و تقسیم بندی شبکه

1- VLAN Segmentation شبکه را به VLANهای مختلف تقسیم کنید تا ترافیک بین بخش های مختلف جدا شود . این تقسیم بندی باعث می شود در صورت وقوع حمله یا نفوذ، مهاجم نتواند به تمامی بخش های شبکه دسترسی پیدا کند.

2- Network Segmentation عالاوه بر VLANها، شبکه را به زیرشبکه های مختلف تقسیم کنید .تقسیم بندی فیزیکی و منطقی شبکه باعث افزایش امنیت و کاهش دامنه حملات می شود. -

رمز نگاری و VPN

رمزنگاری ترافیک شبکه از پروتکل هایی مانند SSL/TLS برای رمزنگاری ارتباطات وب، و ازIPSec یا VPN SSL برای ایجاد ارتباطات امن از راه دور استفاده کنید . این کار باعث می شود ترافیک شبکه حتی در صورت شنود، غیرقابل دسترسی باشد.

SSH یا SFTP به جای استفاده از پروتکل های ناامن مانند Telnet یا FTP، از SSH و SFTP برای مدیریت امن دستگاه ها و انتقال فایل ها استفاده کنید. -

مدیریت دسترسی و احراز هویت

Active Directory(AD) و MFA از Active Directory برای مدیریت مرکزی کاربران و کنترل دسترسی به منابع شبکه استفاده کنید . فعال سازی احراز هویت چندمرحله ای (MFA)به ویژه برای دسترسی به سرورهای HP و سیستم های مدیریتی بسیار توصیه می شود.

Cisco Identity Services Engine(ISE) این ابزار سیسکو به شما امکان می دهد که دسترسی به شبکه را بر اساس هویت کاربران و دستگاه ها مدیریت کنید و سیاست های امنیتی دقیق تری را اعمال نمایید -

سیستم های تشخیص و جلوگیری از نفوذ(IDS/IPS)

1- Cisco Firepower یا Snort از سیستم های IDS/IPS برای شناسایی و جلوگیری از حمالت در زمان واقعی استفاده کنید . این سیستم ها به شما کمک میکنند تا ترافیک مشکوک را شناسایی کرده و در صورت لزوم اقدامات پیشگیرانه انجام دهید.

2- Security Information and Event Management(SIEM) از یک سیستم SIEM مانندSplunk یا ArcSight برای نظارت بر لاگ ها و شناسایی الگوهای غیرمعمول استفاده کنید . این سیستم ها می توانند به شناسایی حمالت پیشرفته کمک کنند. -

پچ ها و به روزرسانی های امنیتی

1- به روز رسانی منظم نرم افزارها سیستم عامل سرورها و تجهیزات شبکه را به طور منظم به روز کنید تا از آخرین پچ های امنیتی بهره مند شوید . عدم به روزرسانی می تواند باعث شود دستگاه ها و سرورهای شما در معرض آسیب پذیری های شناخته شده قرار بگیرند.

2- Firmware Updates به روزرسانی فریمور تجهیزات شبکه و سرورهای HP نیز ضروری است تا مطمئن شوید که از آخرین قابلیت ها و اصالحات امنیتی بهره مند هستید. -

مانیتورینگ و لگ گذاری

1- مانیتورینگ مداوم شبکه استفاده از ابزارهایی مانند SolarWinds یا Cisco Prime برای مانیتورینگ مداوم شبکه و سرورها به شناسایی سریع مشکلات امنیتی کمک می کند.

2- لاگ گذاری مرکزی همه لاگ ها را در یک مکان مرکزی جمع آوری کنید و از ابزارهای تحلیلی

برای بررسی آن ها استفاده کنید .لگ های امنیتی می توانند در شناسایی و واکنش به حوادث امنیتی بسیار مفید باشند. -

آموزش کارکنان و کاربران

1- آموزش امنیت سایبری کارکنان شبکه و کاربران را درباره بهترین روش های امنیت سایبری، مانند شناسایی ایمیل های فیشینگ، اهمیت رمزهای عبور قوی و رفتارهای امن آنلاین آموزش دهید . آگاهی کاربران می تواند اولین خط دفاعی در برابر حمالت سایبری باشد.

-

پشتیبان گیری و بازیابی اطلاعات

1- پشتیبان گیری منظم از داده ها مطمئن شوید که به صورت منظم از داده ها و تنظیمات سرورها پشتیبان تهیه می شود . این پشتیبان ها باید در یک مکان امن ذخیره شوند و به طور منظم تست شوند.

2- Disaster Recovery Plan یک برنامه بازیابی از بلایا (DRP)تدوین کنید تا در صورت وقوع حادثه بتوانید شبکه و سرورها را به سرعت بازیابی کنید.

در یک شبکه که از تجهیزات سیسکو استفاده می شود امکان ارتباط با چه مدل سرورهایی امکان پذیر است؟

در یک شبکه که از تجهیزات سیسکو استفاده می شود، امکان برقراری ارتباط با انواع مختلف سرورها وجود دارد . این ارتباط بسته به نیاز شبکه و نوع سرور می تواند از طریق پروتکل ها و روش های مختلفی برقرار شود . در ادامه به برخی از انواع سرورها که امکان برقراری ارتباط با آن ها وجود دارد اشاره میکنم:

سرور های فیزیکی (Bare Metal Servers)

1- سرور های HP ProLiant

این سرورها از محبوب ترین سرورهای فیزیکی هستند که در دیتاسنترها مورد استفاده قرار می گیرند . سرورهای HP ProLiant با تجهیزات سیسکو از طریق

کابل های اترنت و سوئیچ های شبکه به سادگی قابل اتصال و مدیریت هستند.

2- سرورهای Dell PowerEdge

سرورهای Dell PowerEdge نیز از طریق تجهیزات سیسکو به شبکه متصل می شوند . این سرورها مشابه سرورهای HP قابلیت ارتباط با شبکه های مبتنی بر سیسکو را دارند .

3- سرور های IBM Power Systems

این سرورها برای بارهای کاری سنگین و محاسباتی استفاده میشوند و می توانند از طریق شبکه های اترنت یا Fibre Channel به تجهیزات سیسکو متصل شوند .

سرور های مجازی (Virtual Servers)

1- VMware ESXi Servers

سرورهای مجازی که بر روی پلتفرم VMware ESXi اجرا میشوند، می توانند از طریق شبکه به سوئیچ های سیسکو متصل شوند . شبکه مجازی (vNetwork )درVMware می تواند به سوئیچ های فیزیکی سیسکو متصل شده و ترافیک را مدیریت کند.

2- Microsoft Hyper-V Servers

Microsoft Hyper-V Servers

این سرورها نیز می توانند در محیط های مبتنی بر ویندوز اجرا شده و از طریق تجهیزات سیسکو به شبکه متصل شوند . Hyper-V از طریق سوئیچ های مجازی به شبکه فیزیکی متصل می شود.

3- KVM

KVM(Kernel-based Virtual Machine) که یک تکنولوژی مجازی سازی منبع باز

است، میتواند سرورهای مجازی را مدیریت کرده و آن ها را از طریق تجهیزات سیسکو به شبکه متصل کند.

سرور های ذخیره سازی (Storage Servers)

1- NAS(Network Attaches Storage)

دستگاه های NAS که به صورت سرورهای ذخیره سازی مستقل عمل میکنند، می توانند به راحتی از طریق اترنت به سوئیچ های سیسکو متصل شوند .معمولا برای ذخیره و اشتراک گذاری فایل ها در شبکه استفاده می شوند.

2- SAN(Storage Area Network)

سرورهای SAN که برای ذخیره سازی داده ها در مقیاس بزرگ استفاده می شوند، از طریق پروتکل هایی مانند iSCSI یا Fibre Channel به تجهیزات سیسکو متصل می شوند.

3- سرور های HP 3PAR Store Serv

این سرورها به عنوان بخشی از شبکه ذخیره سازی پیشرفته میتوانند از طریق تجهیزات سیسکو به شبکه متصل شوند و برای دسترسی سریع به داده ها استفاده شوند.

سرورهای پایگاه داده (Database Servers)

1- Oracle Database Servers

این سرورها که معمولا برای اجرای پایگاه های داده بزرگ استفاده می شوند، می توانند به صورت فیزیکی یا مجازی از طریق شبکه به تجهیزات سیسکو متصل شوند.

2- Microsoft SQL Server

این سرورهای پایگاه داده می توانند به شبکه های مبتنی بر سیسکو متصل شده و خدمات پایگاه داده را در سراسر شبکه ارائه دهند.

3- MySQL یا SQLPostgre

سرورهای پایگاه داده متن باز نیز می توانند از طریق شبکه به تجهیزات سیسکو متصل شوند و خدمات پایگاه داده را ارائه دهند .

سرورهای ابری (Cloud Servers)

1- AWS EC2 Instances

اگر از خدمات ابری مانند AWS استفاده می کنید، می توانید از طریق VPN و ارتباطات امن، شبکه های محلی خود را با سرورهای ابری AWS متصل کنید.

2- Microsoft Virtual Machines

مشابه AWS،سرورهای مجازی Azure نیز میتوانند از طریق شبکه های VPN به شبکه های مبتنی برسیسکو متصل شوند

3- Google Cloud Computer Engine

این سرورها نیز می توانند از طریق ارتباطات امن به شبکه های محلی متصل شوند و به صورت یکپارچه با تجهیزات سیسکو کار کنند.

سرورهای وب وبرنامه ها (Web and Application Servers)

1- Apache و Nginx

این سرورها معمولا برای میزبانی وب سایت ها و برنامه های وب استفاده میشوند و می توانند از طریق شبکه به تجهیزات سیسکو متصل شوند.

2- Microsoft IIS

سرورهای IIS که بر روی ویندوز اجرا می شوند، می توانند به شبکه های سیسکو متصل شوند و خدمات وب و برنامه های کاربردی را ارائه دهند .

سرورهای ایمیل (Email Servers)

1- Microsoft Exchange

این سرور ایمیل می تواند از طریق تجهیزات سیسکو به شبکه متصل شود و خدمات ایمیل را در سازمان ارائه دهد.

2- Postfix یا Sendmail

این سرورهای ایمیل منبع باز نیز می توانند به شبکه متصل شده و به ارائه خدمات ایمیل در سازمان کمک کنند .

ارتباط با چه مدل سرورهای HPامکان پذیر است ؟

سرورهای HP به عنوان یکی از پیشروترین محصولت در بازار سرورها، مدل ها و سری های مختلفی دارند که هر کدام برای نیازهای خاص طراحی شده اند . ارتباط با این سرورها به سادگی از طریق شبکه های استاندارد و تجهیزات شبکه مانند تجهیزات سیسکو امکان پذیر است . در زیر برخی از مدل های اصلی سرورهای HP که میتوانید با آن ها در یک شبکه ارتباط برقرار کنید معرفی شده اند :

HP ProLiant Series(Rack Servers)

1- HP ProLiant DL360

این مدل سرور یک سرور رکمونت(Rackmount)است که برای محیط های دیتاسنتری وبرنامه های حیاتی با بارکاری سنگین طراحی شده است.DL360یکی از محبوب ترین مدلهای سرورHPاست وازطریق اترنت به راحتی به شبکه متصل میشود.

2- HP ProLiant DL380

یک سرور رکمونت دیگر که برای برنامه های حیاتی و ذخیره سازی داده ها استفاده میشود.DL380 با استفاده از چندین رابط شبکه به سوئیچ ها و روتر های سیسکو متصل میشوند.

3- HP ProLiant DL580

این مدل برای بارهای کاری سنگین مانند پایگاه های داده بزرگ یا برنامه های مجازیسازی طراحی شده است.DL580 نیز از طریق شبکه به تجهیزات سیسکو متصل میشوند.

HP ProLiant ML Series(Tower Servers)

1- HP ProLiant ML110

یک سرور برج(Tower) که برای کسب و کارهای کوچیک و متوسط طراحی شده است.ML110 میتواند به راحتی از طریق اترنت به شبکه های سیسکو متصل شود.

2- HP ProLiant ML350

این مدل سرور نیز یک سرور برج است که برای کسب و کارهای متوسط تا بزرگ با نیاز به فضای ذخیره سازی بالا مناسب است.این سرور از طریق شبکه به تجهیزات سیسکو متصل میشود.

HP ProLiant MicroServer Series

1- HP ProLiant MicroServer Gen10 این سرور کوچک و کم مصرف برای دفاتر کوچک و شبکه های خانگی طراحی شده است .این مدل از طریق اترنت به راحتی به شبکه های مبتنی بر سیسکو متصل میشوند.

(Blade Servers)HP BladeSystem

1- HP ProLiant BL460c

این سرور Blade در محفظه BladeSystem نصب میشود و برای محیط های دیتاسنتری با نیاز به چگالی بالا مناسب است.این سرور از طریق شبکه داخلی محفظه و اتصال های اترنت یا Fibre channel به شبکه متصل میشود.

2- HP ProLiant BL660c

یک سرور Blade دیگر که برای بارهای کاری سنگین و مقیاس پذیری بالا طراحی شده است. این سرور از طریق شبکه های داخلی محفظه BladeSystem به تجهیزات سیسکو متصل میشود.

(Composable Infrastructure)HP Synergy

1- HP Synergy480 Gen10 یک زیرساخت ترکیبی که امکان تنظیم و تغییرمنابع محاسباتی، ذخیرهسازی و شبکه را به صورت انعطاف پذیرفراهم میکند. Synergy به طورکامل باشبکه های مبتنی برسیسکو سازگاراست ومیتواند ازطریق اتصالت اترنت،SAN و دیگرپروتکل ها به شبکه متصل شود.

(High-Performance Computing)HP Apollo Systems

1- HP Apollo 2000

یک سرور مقیاس پذیر که برای محاسبات با کارایی بالا(HPC) و برنامههای عظیم داده طراحی شده است این سرور با استفاده از اتصالات پر سرعت به شبکه های سیسکو متصل میشود.

2- HP Apollo 6000

این مدل سرور نیز برای محاسبات پیچیده و محیط های HPC طراحی شده و به صورت ماژولار با شبکه ارتباط برقرا میکند.

HP Moonshot Systems

HP Moonshot1500 این سرور برای بارهای کاری سبکتر با نیاز به تعداد زیادی از نمونه های محاسباتی طراحی شده است.Moonshot از طریق شبکه های داخلی خود و اتصالات اترنت به شبکه های سیسکو متصل میشود.

HP Integrity Servers

HP Storage Servers